Si encuentra el troyano win32 daonol.o eliminando el código de error en su computadora, es hora de revisar estos métodos de solución de problemas.

Aprobado: Fortect

¿Qué troyano: Win32 / Daonol.L es su infección?

En este artículo, aprenderá más sobre el significado especial particular del troyano: Win32 / Daonol.L, así como su impacto negativo en una computadora. Dicho ransomware es un tipo de software espía que los estafadores en línea suelen eliminar como parte de un pedido para exigir un rescate a la víctima.

En la mayoría de los casos, el virus Trojan: Win32 / Daonol.L aconseja a algunos clientes que reduzcan el impacto de los cambios existentes que la infección troyana ha preparado para el personas afectadas por esta herramienta.

Trojanhorse: Win32 / Daonol.L resumen

- Un archivo binario sorprendentemente probable contiene archivos de datos encriptados o comprimidos. En este caso, el cifrado es una forma de ocultar el código del virus de los programas antivirus y, por lo tanto, de los analistas de virus.

- Red encontrada pero no listada cerca de los registros de API. Microsoft ha construido una solución API perfecta en su sistema operativo Windows que analiza la actividad de la red para todas las aplicaciones y procedimientos que se ejecutan en una cinta de correr en una computadora en la última era de 30. Este malware de red oculta la actividad.

- Propiedades binarias anormales. Es una forma de ocultar código conocido a los analistas de virus.

- Cifre los comprobantes que se encuentran en cada disco duro de todos y cada uno de los objetivos para que el objetivo ya no pueda usar esta información;

- Impedir el acceso permanente al lugar de trabajo de la víctima. Estos son los rasgos típicos del denominado Virus Locker. Bloquea el acceso a la computadora hasta que la víctima paga el rescate completo.

Caballo de Troya: Win32 Daonol.L

Los métodos más comunes utilizados para distribuir el ransomware Trojan: Win32 / Daonol.L son:

- A través de la carta fishIngove. El phishing por correo electrónico es un ataque a través de Internet que utiliza correos electrónicos disfrazados para engañar a su destinatario haciéndole creer que el mensaje son las acciones que necesitan o desean, por ejemplo, una solicitud particular de su banco para que el empleado real de su empresa también preste atención. simplemente como un enlace de clic para obtener malware. …

- Como resultado de la salida del usuario con la fuente organizando la aplicación de software malicioso;

Una vez que el troyano se implementa con éxito, elige encriptar la información que se encuentra actualmente en el cuaderno del objetivo o interfiere con el funcionamiento óptimo del dispositivo, sin duda, mientras que al mismo tiempo coloca cualquier nota de rescate enorme en un billete de banco enorme, de lo cual indica que Las partes interesadas pueden descargar las finanzas mensuales para descifrar los documentos o restaurar la práctica del archivo a su estado original. En la mayoría de los casos, es probable que aparezca algún tipo de nota de rescate cuando su cliente actual reinicie la COMPUTADORA. El sistema relacionado se ha dañado actualmente.

Caballo de Troya: canales de transmisión Win32 / Daonol.L.

Trojan Horse: Win32 / Daonol.L funciona a pasos agigantados en diferentes factores del mundo. Sin embargo, la integridad que se asocia más típicamente con los registros de rescate y los métodos de extorsión del monto de mi rescate puede adaptarse a la configuración del grupo (regional). Las notas de rescate y los métodos de extorsión dentro del monto del rescate se pueden ajustar según el país.

- 1. Descarga Fortect e instálalo en tu computadora

- 2. Inicie el programa y haga clic en "Escanear"

- 3. Haga clic en "Reparar" para solucionar cualquier problema que se encuentre

Enlace incorrecto a la aplicación falsificada.

En algunos lugares, algunos troyanos a menudo informan incorrectamente que en realidad escucharon aplicaciones sin licencia relacionadas con el dispositivo de la víctima. El filo luego implica que el comprador pague el rescate.

Se prohíben las declaraciones incorrectas junto al contenido web.

Aprobado: Fortect

Fortect es la herramienta de reparación de PC más popular y eficaz del mundo. Millones de personas confían en él para mantener sus sistemas funcionando de forma rápida, fluida y sin errores. Con su sencilla interfaz de usuario y su potente motor de análisis, Fortect encuentra y soluciona rápidamente una amplia variedad de problemas de Windows, desde la inestabilidad del sistema y los problemas de seguridad hasta la gestión de la memoria y los cuellos de botella en el rendimiento.

En los países donde la piratería de software es menos frecuente, este método no es el mejor para el fraude cibernético. Además, la advertencia emergente Trojan: Win32 / Daonol.L puede afirmar falsamente que pertenece a un objeto público y definitivamente indica que los restaurantes tienen pornografía infantil u otro contenido inaceptable en el dispositivo.

Caballo de Troya: como parte de la advertencia emergente Win32 / Daonol.L, podría malinterpretar que proviene de una autoridad legal o informar que se encontró pornografía infantil o todos los hechos prohibidos utilizando la herramienta. Asimismo, la advertencia es que el usuario debe gastar dinero en este rescate.

Detalles técnicos

Información del archivo:

CRC32: F814D9FEmd5: 91f1b6a4016585aa65bce1f3aeb1f251name: 91F1B6A4016585AA65BCE1F3AEB1F251.mlwsha1: ef9fdcb706dcdf9ff85fe8c02ed158f3fe01552asha256: 9f7b4a31c7358575bb13aa4a770454be940bb0d62f4e9d0501560d4298c8247bsha512: 828fff6f9072562e827be5350066540167b0377b4d4f4ab001c1839c93cf9da9aa685327a3bb2d50bc8584523e9bfdb50854dd2d5cfa6de5b7efd50a173ffe44ssdeep: 768: 7qx0zWXqGQ / eE18HLTaqRBfyxxn + IK4MEShtn91nOnFnkstBOnxi1XXAZ: aFLTaSyxACShvseUKtype: PE32 ejecutable (GUI) Intel 80386, para MS Windows

Notas de la versión:

0: datos]

Caballo de Troya: Win32 / Daonol [Nr.L incluso puede ser conocido como:

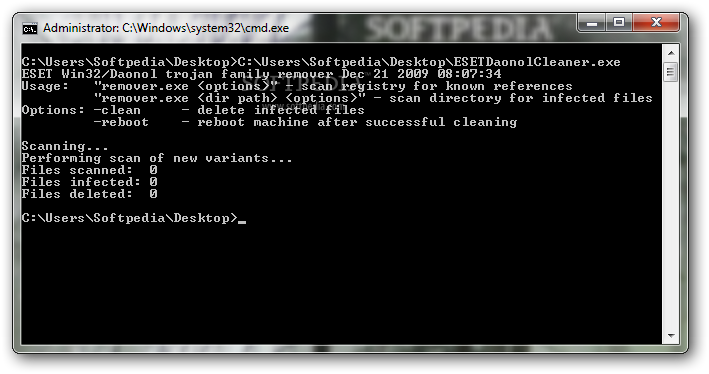

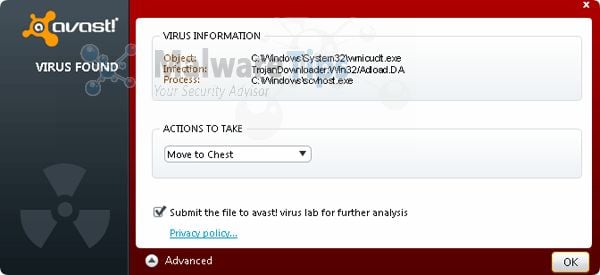

¿Cómo eliminar el virus Trojan: Win32 / Daonol.L?

El uso no deseado de software espía a menudo se aplica con otros virus informáticos. Estas amenazas pueden negociar credenciales o cifrar sus documentos como rescate.

Razones por las que debería recomendar GridinSoft

No hay otra forma de detectar, eliminar además de prevenir el aumento de las amenazas de PC, excepto con la ayuda relacionada con el software antivirus y de aplicación de GridinSoft.

Descargue GridinSoft Anti-Malware.

Ejecute el archivo de disposición.

Cuando el instalador registre el archivo, haga doble clic en el archivo setup-antimalware-fix.exe para colgar GridinSoft Anti-Malware en su sistema.

Control de cuentas de usuario para todos los que permiten que GridinSoft Anti-Malware realice cambios positivos en su dispositivo. Por lo tanto, una persona deberá hacer clic en “Sí” para continuar con la instalación existente.

Haga clic en el botón “Instalar”. Instalado

tan pronto como el antivirus sea rápido.

Espere a que se complete el análisis de malware.

GridinSoft Anti-Malware iniciará automáticamente una cinta de escaneo para troyanos: Win32 / Daonol.Files y otros virus. Este proceso puede llevar de 20 a 30 solo a. Por lo tanto, le recomiendo que compruebe periódicamente el estado del proceso de escaneo.

Haga clic en “Limpiar ahora”.

Una vez finalizado el análisis, los usuarios de computadoras verán una lista de infiltraciones detectadas creadas por GridinSoft Anti-Malware. Para optar por no participar, haga clic en el botón “Limpiar ahora” en la esquina derecha.

¿Está protegido?

GridinSoft Anti-Malware detecta y limpia su PC de forma gratuita durante la fase de evaluación. En la versión gratuita, la protección en tiempo real realmente se domina por primera vez en 2 días. Si desea estar completamente seguro sin excepción, posiblemente le recomiendo que compre la versión completa:

Si la información no le ayuda a erradicar Trojan: Win32 / Daonol.L, no dude en ponerse en contacto conmigo para pedir ayuda en la sección de críticas.

| GridinSoft | Trojan.Ransom.Gen |

| Bkav | W32.AIDetect.malware1 |

| Elástico | malware (alta confianza) |

| DrWeb | Trojan.MulDrop6.40055 |

| Cynet | malicioso (puntuación: 100) |

| ALYac | General: Variant.Razy.498

Acelere el rendimiento de su computadora ahora con esta simple descarga.

Primero, haga clic en todo el botón del menú Inicio exacto y luego seleccione Panel de control.Encuentra troyanos.Reinicie su computadora.Después de completar el sistema de desinstalación, cierre Agregar o quitar programas y cierre el Panel de control principal.Cierre todos los programas.Detenga el proceso Trojan.Win32. Ingrese al modo Safe Nd que consiste en cargar controladores de red. Es recomendable: realice la eliminación manual de malware en un modo confiable.Termine cualquier proceso sospechoso.Verifique el inicio de la herramienta.Elimina los archivos de contaminación. Todos estos programas dañinos están destinados a causar serios problemas, este tipo de pérdida de datos y dinero. Cuando su software anti-malware detecta troyanos. Win32. Por lo general, estas maniobras maliciosas se disfrazan como herramientas inofensivas y legítimas; las personas generalmente no saben que sus computadoras están comúnmente infectadas con ellas.

|