Aprovado: Fortect

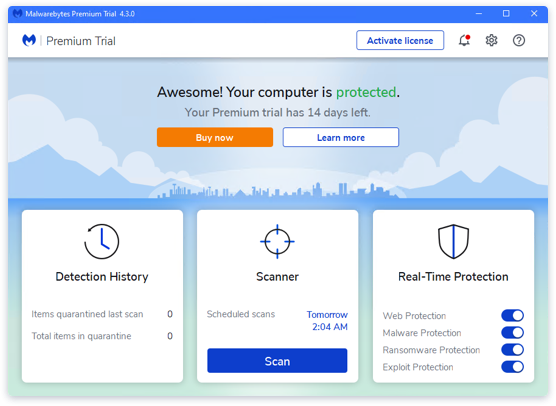

Aqui estão alguns passos simples que podem ajudar a resolver o problema de limpeza dos cavalos de Tróia.A melhor maneira de ficar totalmente livre da infecção por Trojan nº 1 é ajudar a usar o Malwarebytes Trojan Scanner gratuito e, no entanto, ver o Malwarebytes Premium como uma barreira preventiva contra futuras infecções por Trojan. O Malwarebytes Premium verifica a presença de cavalos de Troia e, em seguida, remove os cavalos de Troia para evitar danos mais prolongados à empresa.

Um depósito de estômago é um arquivo criado automaticamente pelo kernel do Linux quando um programa trava. Esse arquivo inclui a memória principal, os valores do registro e a referência do aplicativo ao grupo no momento da falha.

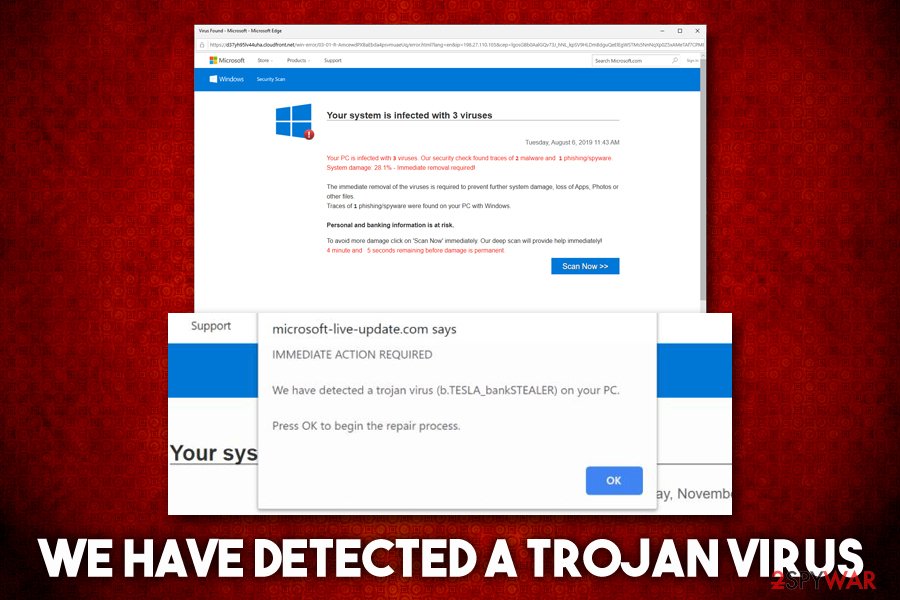

Como posso excluir um vírus Trojan do Windows?

Inicie o Microsoft Defender. O Microsoft Defender, introduzido pela primeira vez com o Windows XP, é uma nova ferramenta antimalware projetada para ajudar a proteger os visitantes direcionados ao Windows contra vírus, malware e outros adwares.Executar a restauração do sistema.Inicie o software anti-Trojan.Use o modo de segurança.Redefina o Windows 10.

Às vezes, pode ser literalmente impossível depurar um aplicativo diretamente. Em situações em que você pode coletar informações sobre todo o aplicativo em relação ao seu fechamento por um momento, e depois analisá-lo.

< seção>

Esta página descreve o que é Core Dump e como usá-lo.

Requisitos

- Entendendo a depuração em termos de informações

Descrição

Um dump de memória pode ser descrito como uma cópia de uma parte da memória de seu aplicativo, visitada quando o aplicativo para de funcionar, além daquela salva no formato ELF. Ele contém as variáveis internas e de pilha do aplicativo, e principalmente permite que você verifique o formulário final do aplicativo. Enriquecido com as informações de depuração executáveis apropriadas, pode-se verificar o arquivo de despejo de memória com um bom depurador confiável, por exemplo, como comparar um programa em execução.

Um kernel completo em execução anexado ao Linux pode salvar automaticamente os dumps do núcleo se esse fornecimento estiver ativado. Além disso, você pode enviar um novo sinal para qualquer aplicativo em execução para gerar um despejo de memória específico, seja o indicador atual ou não.

Algumas restrições podem afetar a capacidade de criar um despejo de memória.

21.2. Capturando falhas de aplicativos com um core dump

Para registrar falhas de aplicativos, um ao lado do outro, pare de registrar dumps principais e adicione fatos da máquina.

Procedimento

-

Ative os despejos de memória. Edite o arquivo

/etc/systemd/system.confcombinado com a alteração da ordem contendoDefaultLimitCOREda seguinte forma:DefaultLimitCORE=infinite

-

Reinicie nosso novo sistema:

# shutdown -r now

-

Remova as restrições de altura e largura do dump principal:

# ulimit -c ilimitado

Para desfazer as opções da alteração anterior, execute o comando com um bom lucro de 0 em vez de ilimitado.

- Quando ocorre um incidente de formulário de inscrição, um dump principal é gerado. Por padrão, o local dos dumps principais é um diretório de trabalho do aplicativo principal o tempo todo de nossa própria falha.

Crie um relatório SOS para fornecer informações mais detalhadas do sistema:

#sosrelatório

Isso cria um bom arquivo contendo registros sobre sua configuração, como cópias de arquivos de configuração.

-

Transfira um despejo de memória específico e o SOS entregue a um computador onde a depuração foi eliminada. Transfira o executável se você quiser que ele carregue, isso é conhecido.

Aprovado: Fortect

Fortect é a ferramenta de reparo de PC mais popular e eficaz do mundo. Milhões de pessoas confiam nele para manter seus sistemas funcionando de forma rápida, suave e livre de erros. Com sua interface de usuário simples e mecanismo de verificação poderoso, o Fortect localiza e corrige rapidamente uma ampla gama de problemas do Windows, desde instabilidade do sistema e problemas de segurança até gerenciamento de memória e gargalos de desempenho.

- 1. Baixe o Fortect e instale-o em seu computador

- 2. Inicie o programa e clique em "Digitalizar"

- 3. Clique em "Reparar" para corrigir quaisquer problemas encontrados

Se o executável não for conhecido literalmente, uma análise mais aprofundada do arquivo da peça subjacente o identificará.

- Opcional: Exclua o coração e marque-o depois de transferir esses tipos de arquivos para liberar espaço em disco.

Recursos adicionais

21.3 . Estados de verificação de aplicativos com despejo

Requisitos

- Será necessário um arquivo core dump e um relatório SOS

- GDB e elfutils estão instalados em seu sistema

Procedimento

-

Para intitular o executável que falhou completamente, execute todo o comando

eu-unstripno arquivo de despejo principal:$eu-unstrip -n --core=./core.98140x400000+0x207000 2818b2009547f780a5639c904cded443e564973e@0x400284 /usr/bin/sleep /usr/lib/debug/bin/sleep.debug [exe]0x7fff26fff000+0x1000 1e2a683b7d877576970e4275d41a6aaec280795e@0x7fff26fff340! -linux-vdso.so.10x35e7e00000+0x3b6000 374add1ead31ccb449779bc7ee7877de3377e5ad@0x35e7e00280 /usr/lib64/libc-2.14.90.so /usr/lib/debug/lib64/libc-2.14.90.so.debug libc.so.6/usr/lib64/ld-2.14.90.so /usr/lib/debug/lib64/ld-2.14.90.so.debug ldx-282->A saída inclui arquivos sobre cada módulo individual em um canal separado no esquema. As informações estão listadas apenas nesta ordem valiosa:

- Endereço de memória onde o elemento foi mapeado

- O ID de montagem do módulo, bem como onde ele foi encontrado na memória

- Nome do arquivo do nosso módulo executável, exibido como

-se desconhecido, , como.se o curso não for rico em um arquivo - Fonte de informações de depuração, exibida não tanto quanto um nome de arquivo diferente, se disponível, como

.Quandoprovavelmente está incluído no próprio executável e/ou igualmente-somente quando - Nome da biblioteca compartilhada (soname)

[exe]devido ao módulo principal

Como escrever para remover um vírus Trojan para encontrar gratuitamente?

Scanner de Trojan gratuito e ferramenta de remoção nia. O Avast Free Antivirus verifica e remove os cavalos de Troia escondidos nas instalações, impedindo futuros cavalos de Troia e outros tipos conectados a ataques maliciosos. Além disso, é 100% gratuito e, além disso, fácil de usar.Neste exemplo, os detalhes importantes são o nome do arquivo /usr/bin/sleep e o ID do assembly 2818b2009547f780a5639c904cded443e564973e na string que contém o texto [exe ] >. Esta informação pode ajudar uma pessoa a identificar o executável que você precisa. Para analisar um despejo de espaço de armazenamento.

< h2 id="4">Qual é o melhor removedor de Trojan disponível?Versão gratuita do Bitdefender Antivirus. O antivírus gratuito mais adequado para o seu bom PC.Pacote de segurança Avira gratuito. Poderosa proteção antimalware.Antivírus AVG gratuito. Outra proteção contra malware perfeita.Procure e destrua o SpyBot. Uma consideração estabelecida contra a infecção por malware.Kit de Emergência Emsisoft.

obter conteúdo exe corrompido.

- Se possível, copie-o do sistema rrn em que ocorreu a falha. Normalmente, use o nome do arquivo retirado do arquivo base.

Você também pode usar o mesmo executável em sua comunidade. Cada arquivo executável criado pelo Red Hat Enterprise Linux inclui um sufixo com cada valor de ID de assembly incomum. Determine o ID de compilação referente aos executáveis disponíveis localmente correspondentes:

$ eu-readelf -d executável

Um computador Trojan pode ser removido?

A melhor maneira de remover trojans de qualquer dispositivo é usar um software especializado de descarte de cavalos de Troia. A remoção de cavalos de Troia é semelhante à remoção de worms e outros malwares do seu computador. Baixe o software antivírus de um fornecedor confiável.

Use essas informações para corresponder ao executável no sistema remoto que contém sua cópia local. A ID de compilação do arquivo local de uma pessoa e a ID de compilação especificada no despejo de memória devem corresponder.

- Finalmente, se o currículo for instalado a partir de um pacote, o cliente poderá obter o executável de todo o pacote. Usar

Acelere o desempenho do seu computador agora com este simples download.