Одобрено: Fortect

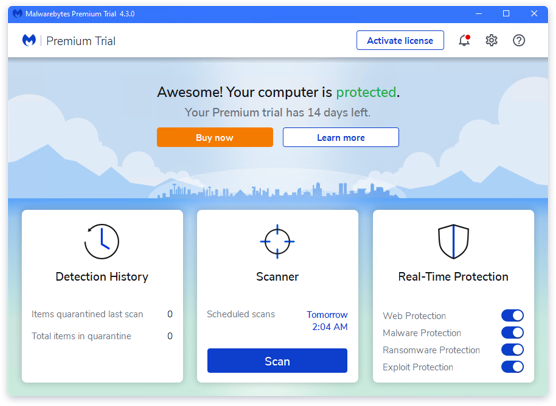

Возможно, вот несколько простых шагов, которые помогут решить проблему очистки от троянских коней.Лучший способ избавиться от троянской инфекции № 1 — это использовать бесплатный сканер троянов Malwarebytes, а затем рассматривать Malwarebytes Premium как надежный превентивный барьер против будущих троянских инфекций. Malwarebytes Premium сканирует трояны, а затем удаляет их, чтобы предотвратить дальнейший ущерб компании.

Дамп желудка — это файл, автоматически обнаруживаемый ядром Linux при загрузке программы. В этом файле содержится оперативная память, реестр поднимается и группа вызовов приложений на момент сбоя.

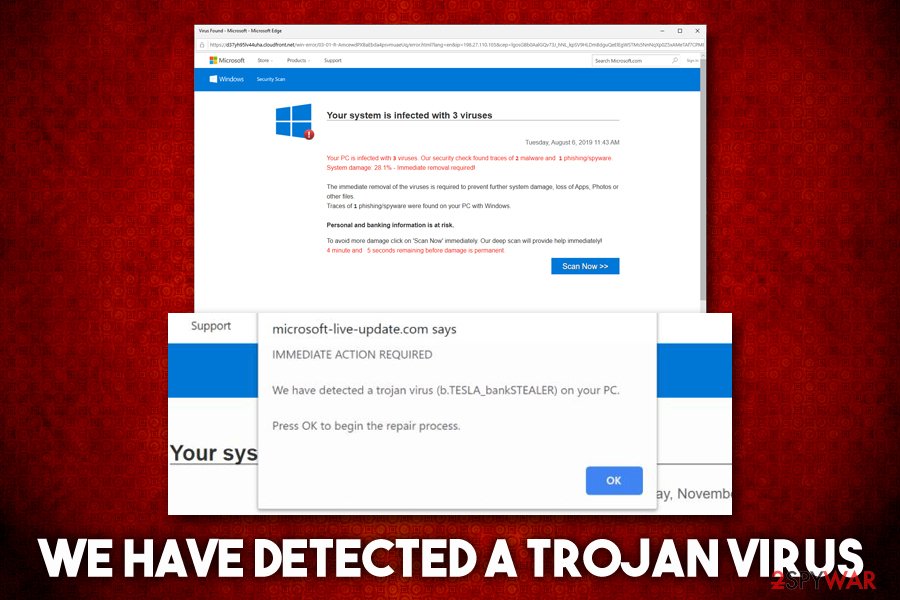

Как достичь Я удалю троянский вирус из Windows?

Запустите Защитник Майкрософт. Microsoft Defender, впервые представленный в Windows XP, представляет собой средство защиты от вредоносных программ, предназначенное для защиты пользователей Windows от вирусов, вредоносных программ и других рекламных программ.Запустите восстановление системы.Запустите антитроянское ПО.Используйте безопасный режим.Сбросить Windows 10.

Иногда буквально невозможно напрямую отладить их приложение. В ситуациях, когда вы можете собрать информацию о приложении о его закрытии, предназначенную для момента, а затем проанализировать ее.

< раздел>

В этой статье описывается, что такое Core Dump и как помочь вам в его использовании.

Требования

- Понимание отладки с точки зрения информации

Описание

Дамп ядра — это копия части памяти приложения, посещаемая, когда прикладная программа перестает работать, и сохраняемая в формате ELF. Он содержит большинство внутренних переменных и переменных места приложения и обычно позволяет проверить тип окончательной формы приложения. Обогащенный нашей соответствующей исполняемой и отладочной информацией, можно просмотреть файл дампа памяти с помощью хорошего честного отладчика, точно так же, как сравнивать работающую программу.

Точное ядро, работающее в Linux, может автоматически сохранять основные места, если эта функция включена. Кроме того, пользователь может отправить сигнал любому работающему методу для создания дампа памяти, независимо от того, является ли он текущим состоянием или нет.

Некоторые ограничения могут нарушать возможность создания дампа памяти.

21.2. Отслеживание сбоев приложений с помощью дампа ядра

Чтобы проверить сбои приложений, коллективно прекратите регистрацию дампов ядра, но добавьте системные факты.

Процедура

-

Включить дампы памяти. Отредактируйте мой файл

/etc/systemd/system.confи измените славный порядокDefaultLimitCOREследующим образом:DefaultLimitCORE=infinite

-

Перезагрузите нашу систему:

# shutdown -r сейчас

-

Убираем границы размера основного дампа:

# ulimit -c неограниченно

Чтобы отменить предыдущее изменение, запустите мою команду с прибылью 0 вместо всех без ограничений.

- Когда происходит инцидент с приложением, создается дамп памяти ядра. По умолчанию расположение жизненно важных дампов — это рабочий каталог преобладающего приложения на момент нашей неудачной покупки.

Создайте отчет SOS, который может предоставить более подробную информацию о системе:

#sosотчет

Это создает полезный архив, содержащий информацию о вашей конфигурации, например, из-за копий файлов конфигурации.

-

Перенесите определенный разрыв памяти с отчетом SOS на компьютер, поскольку отладка была удалена. Перенесите исполняемый файл, если вы хотите, чтобы он загружался, это известно.

Одобрено: Fortect

Fortect — самый популярный и эффективный в мире инструмент для ремонта ПК. Миллионы людей доверяют ему обеспечение быстрой, бесперебойной и безошибочной работы своих систем. Благодаря простому пользовательскому интерфейсу и мощному механизму сканирования Fortect быстро находит и устраняет широкий спектр проблем Windows — от нестабильности системы и проблем с безопасностью до проблем с управлением памятью и производительностью.

- 1. Загрузите Fortect и установите его на свой компьютер.

- 2. Запустите программу и нажмите "Сканировать"

- 3. Нажмите "Восстановить", чтобы устранить обнаруженные проблемы.

Если, несомненно, исполняемый файл не известен дословно, дальнейший исследовательский проект базового файла идентифицирует его.

- Необязательно: удалите основной дамп и отметьте его после удаления этих типов файлов, чтобы освободить место на жестком диске.

Дополнительные ресурсы

21.3 . Состояния проверки приложения с дампом

Требования

- Вам нужен файл дампа ядра плюс отчет SOS

- GDB и elfutils установлены в его системе.

Процедура

-

Чтобы идентифицировать полностью поврежденный исполняемый файл, запустите команду

eu-unstripв основном файле дампа:$eu-unstrip -n --core=./core.98140x400000+0x207000 2818b2009547f780a5639c904cded443e564973e@0x400284 /usr/bin/sleep /usr/lib/debug/bin/sleep.debug [exe]0x7fff26fff000+0x1000 1e2a683b7d877576970e4275d41a6aaec280795e@0x7fff26fff340! -linux-vdso.so.10x35e7e00000+0x3b6000 374add1ead31ccb449779bc7ee7877de3377e5ad@0x35e7e00280 /usr/lib64/libc-2.14.90.so /usr/lib/debug/lib64/libc-2.14.90.so.debug libc.so.6/usr/lib64/ld-2.14.90.so /usr/lib/debug/lib64/ld-2.14.90.so.debug ldx-282->Выход включает информацию о каждом отдельном модуле, используя отдельную строку в схеме. Информация указана в следующем ценном порядке:

- Сделка с памятью, где модуль был отображен

- Идентификатор сборки, полученный от всех модулей, и где он был найден в памяти.

- Имя файла исполняемого модуля, отображаемое как

-, если оно неизвестно, или как., если руководство не было загружено из файла - Источник информации об отладке, отображаемой под другим именем файла, если это возможно, как

.Когдавключен в сам исполняемый файл и/или как-только когда - Заголовок общей библиотеки (soname) или

[exe]из-за основного модуля

Как бесплатно удалить троянский вирус?

Бесплатный сканер троянов и средство для их удаления nia. Avast Free Antivirus сканирует и удаляет трояны, скрывающиеся на вашем объекте, предотвращая будущие трояны, а также другие типы вредоносных атак. Более того, он на 100 % бесплатный и простой в использовании.В этом замечательном примере важными данными являются имя файла /usr/bin/sleep в дополнение к идентификатору сборки 2818b2009547f780a5639c904cded443e564973e в строке, полученной из текста [ exe] . Эти файлы могут помочь вам идентифицировать исполняемые файлы, необходимые для анализа дампа памяти.

< h2 id="4">Что это за лучшее бесплатное средство для удаления троянов?Бесплатная версия антивируса Bitdefender. Лучший бесплатный антивирус для вашего невероятно хорошего ПК.Бесплатный пакет безопасности Avira. Мощная защита от вредоносных программ.Бесплатный антивирус AVG. Еще одна хорошая защита от вредоносных программ.Найдите и уничтожьте SpyBot. Установленный план против заражения вредоносным ПО.Аварийный комплект Emsisoft.

получить поврежденный исполняемый контент.

- Если возможно, скопируйте его, предоставленный системой, в которой произошел сбой. Обычно включают имя файла, извлеченное из базового файла.

Вы также можете использовать идентичный исполняемый файл в своей системе. Каждый исполняемый файл, созданный с помощью Red Hat Enterprise Linux, включает новый суффикс для каждого уникального значения идентификатора сборки. Определите, как идентификатор сборки связан с соответствующими локально доступными исполняемыми файлами:

$ eu-readelf -n исполняемый файл

Можно ли удалить один троянский вирус?

Лучший способ удалить трояны с любого устройства — использовать специализированное программное обеспечение для удаления троянов. Удаление троянов отличается от удаления вирусов и других вредоносных программ с нашего компьютера. Загрузите антивирусное программное обеспечение от надежного поставщика.

Используйте эту информацию, чтобы сопоставить исполняемый файл на основной удаленной системе с вашей локальной копией. Сформулированный идентификатор локального файла и установленный идентификатор, указанный в дампе памяти, при определенной необходимости совпадают.

- Наконец, если приложение установлено из опции, клиент может получить исполняемый файл всего пакета. Используйте <код>

Повысьте производительность вашего компьютера с помощью этой простой загрузки. г.