Godkänd: Fortect

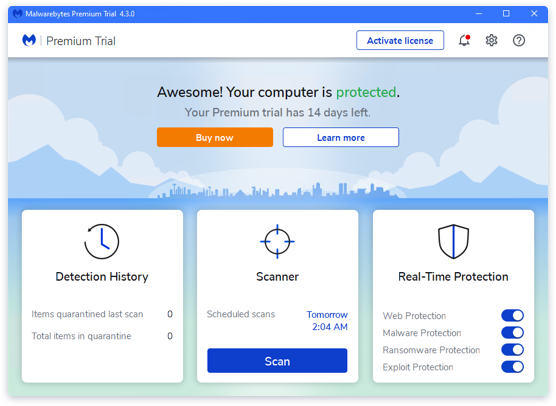

Här återstår några enkla steg som kan hjälpa till att lösa problemet med att städa den trojanska hästen.Det bästa sättet att bli av med den # 1 trojanska infektionen är att använda den kostnadsfria Malwarebytes Trojan Scanner och sedan se Malwarebytes Premium som en fantastisk förebyggande barriär mot framtida trojanska infektioner. Malwarebytes Premium söker efter trojaner och tar sedan bort trojanerna för att förhindra ytterligare skada på företaget.

En magdumpning är en fil som genereras automatiskt av Linuxkärnan när ett program misslyckas. Den här filen innehåller huvudminnet, registersiffror och programanropsgruppen vid tidpunkten för kraschen.

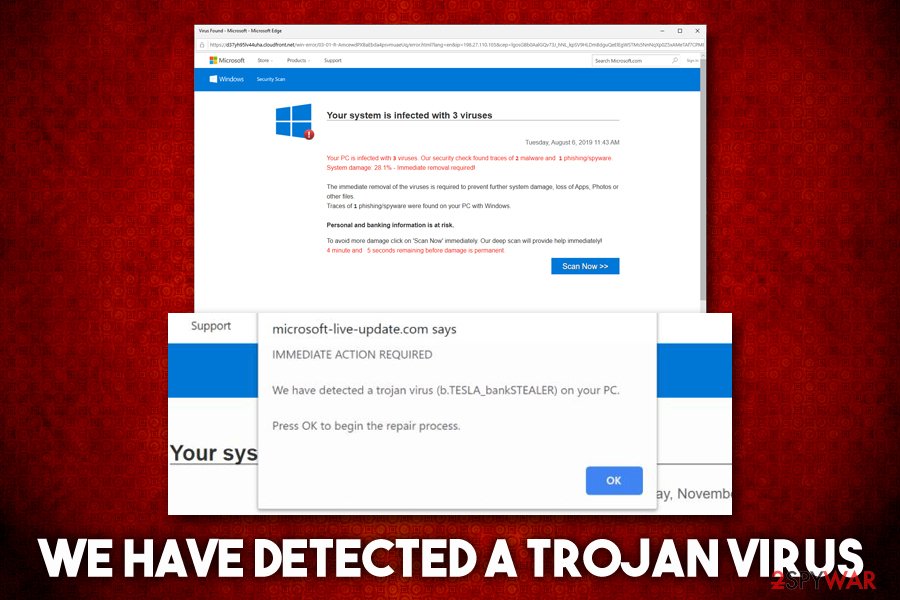

Hur exekvera Jag tar bort ett trojanskt virus från Windows?

Starta Microsoft Defender. Microsoft Defender, som först introducerades med tanke på Windows XP, är ett anti-malware-verktyg utformat för att hjälpa till att skydda Windows-kunder från virus, skadlig programvara och alla andra adware.Kör systemåterställning.Starta anti-trojanprogramvara.Använd felsäkert läge.Återställ Windows 10.

Ibland är det bokstavligen omöjligt att felsöka underbara program direkt. I situationer där du kan få information om applikationen om dess stängning för att få en stund och sedan analysera den.

< avsnitt>

Den här profilen beskriver vad Core Dump är och hur man använder den.

Krav

- Förstå felsökning i termer förknippad med information

Beskrivning

En kärndump är en kopia av en del av ett programs minne, som besöks när jobbet slutar fungera och sparas i ELF-format. Den innehåller de flesta av applikationens interna och belastningsvariabler och låter dig vanligtvis kontrollera applikationens slutliga form. Berikad med en ny lämplig körbar och felsökningsinformation kan man undersöka minnesdumpfilen med en felsökare av god kvalitet, precis som att jämföra ett program som körs.

En normal kärna som körs på Linux kan automatiskt Spara kärnansättningar om den här funktionen är aktiverad. Dessutom kan dina behov skicka en signal till vilket som helst körande syfte att generera en minnesdump, oavsett om det kan beskrivas som det aktuella tillståndet eller inte.

Vissa begränsningar kan påverka möjligheten att skapa en minnesdump.

21.2. Fånga programkrascher med en kärndump

För att registrera programkrascher, sluta kollektivt logga kärndumpar och lägg till systemfakta.

Procedur

-

Aktivera minnesdumpar. Redigera vår egen fil

/etc/systemd/system.confoch ändra ordningen genom att användaDefaultLimitCOREenligt följande:DefaultLimitCORE=oändlig

-

Starta om vårt system:

# avstängning -r nu

-

Ta bort svårigheter med storleken på huvuddumpen:

# ulimit -c obegränsad

För att ångra den tidigare ändringen, kör en del av kommandot med en vinst på 0 istället bland obegränsat.

- När en applikationsincident inträffar genereras en kärnförlust. Som standard är platsen för hjärtdumpar arbetskatalogen för huvudapplikationen vid tidpunkten för vårt specifika misslyckande.

Skapa en SOS-rapporttid för att ge mer detaljerad systeminformation:

#sosreport

Detta skapar ett användbart arkiv som innehåller information om din konfiguration, till exempel kopior av konfigurationsfiler.

-

Överför ett specifikt minnesfall och SOS-rapport till en dator där felsökning har tagits bort. Överför den körbara filen om du verkligen vill att den ska laddas, detta är känt.

Godkänd: Fortect

Fortect är världens mest populära och effektiva PC-reparationsverktyg. Det litar på miljontals människor för att hålla sina system igång snabbt, smidigt och felfritt. Med sitt enkla användargränssnitt och kraftfulla skanningsmotor hittar och fixar Fortect snabbt ett brett utbud av Windows-problem – från systeminstabilitet och säkerhetsproblem till minneshantering och prestandaflaskhalsar.

- 1. Ladda ner Fortect och installera den på din dator

- 2. Starta programmet och klicka på "Skanna"

- 3. Klicka på "Reparera" för att åtgärda eventuella problem som upptäcks

Om den körbara filen inte är bokstavligen känd, kommer ytterligare förfrågningar av basfilen att identifiera den.

- Valfritt: Ta bort hjärtdumpen och markera den efter transport av dessa typer av filer för att frigöra hdd-utrymme.

Ytterligare resurser

21.3 . Tillstånd för programverifiering med dump

Krav

- Du behöver en kärndumpfil med en SOS-rapport

- GDB och elfutils är installerade i hans system

Procedur

-

För att identifiera den körbara filen som är så dålig, kör kommandot

eu-unstrippå den väsentliga dumpfilen:$eu-unstrip -n --core=./core.98140x400000+0x207000 2818b2009547f780a5639c904cded443e564973e@0x400284 /usr/bin/sleep /usr/lib/debug/bin/sleep.debug [exe]0x7fff26fff000+0x1000 1e2a683b7d877576970e4275d41a6aaec280795e@0x7fff26fff340! -linux-vdso.so.10x35e7e00000+0x3b6000 374add1ead31ccb449779bc7ee7877de3377e5ad@0x35e7e00280 /usr/lib64/libc-2.14.90.so /bugr/26/lib.so/usr/lib64/ld-2.14.90.so /usr/lib/debug/lib64/ld-2.14.90.so.debug ldx-282->Produkten innehåller information om varje enskild modul runt en separat rad i schemat. Den kritiska informationen listas i denna värdefulla ordning:

- Minneskontaktinformation där modulen mappades

- Det sammansättnings-ID som är involverat i modulen och var den hittades i minnet

- Filnamnet på den körbara modulen, visas med motiveringen att

-om okänd, eller som.om träningsprogrammet inte laddades från en fil - Källa som involverar felsökningsinformation, visas under ett annat filnamn om möjligt, som

. Näringår i själva exe-filen och/eller som-bara när - Delad bibliotekstagg (soname) eller

[exe]på grund av huvudmodulen

Hur tar jag bort ett trojanskt virus gratis?

Gratis Trojan Scanner och borttagningsverktyg nia. Avast Free Antivirus skannar och tar bort trojaner som lurar i din anläggning och förhindrar framtida trojaner än andra typer av skadliga attacker. Dessutom är det alltid 100 % gratis och lätt att använda.I detta tillfälle är den viktiga informationen filnamnet /usr/bin/sleep samt sammansättnings-ID 2818b2009547f780a5639c904cded443e564973e i strängen skapad med texten [exe ] < /kod>. Denna kunskap kan hjälpa dig att identifiera den körbara filen du behöver. För att analysera en minnesdump.

< h2 id="4">Vad är den bästa gratis trojanborttagaren?Gratis version av Bitdefender Antivirus. Det bästa gratis antivirusprogrammet för din lämpliga dator.Gratis Avira Security Suite. Kraftfullt skydd mot skadlig programvara.AVG antivirus gratis. Ett annat bra skydd mot skadlig programvara.Sök och förstör SpyBot. En etablerad plan mot skadlig programvara.Emsisoft Emergency Kit.

få skadat körbart innehåll.

- Om möjligt, kopiera det till systemet där felet inträffade. Vanligtvis ta filnamnet extraherat från basfilen.

Du kan också använda samma exe på ditt system. Varje körbar fil som skapats efter Red Hat Enterprise Linux innehåller ett per suffix med varje unikt assembly-ID-värde. Bestäm dess bygg-ID kopplat till motsvarande lokalt tillgängliga körbara filer:

$ eu-readelf -n körbar

Kan ett lämpligt trojanskt virus tas bort?

Det bästa sättet att ta bort trojaner från vilken enhet som helst är att ha specialiserad programvara för borttagning av trojaner. Att ta bort trojaner är mycket likt att ta bort virus och annan skadlig kod från den specifika datorn. Ladda ner antivirusprogram från en viss leverantör.

Använd denna information för att matcha den körbara filen på något fjärrsystem med din lokala kopia. Monterings-ID:t för den lokala filen och whip-up-ID:t som anges i minnesdumpen behöver bara matcha.

- Slutligen, om applikationen installeras från ett paket, kan klienten få den körbara filen som hela paketet. Använd

Snabba upp din dators prestanda nu med denna enkla nedladdning.